Zdroj VIVO X21 - TheVerge

Senzory otisků prstů na displeji se zdají jako nadcházející trend v chytrých telefonech. Konvenční snímače otisků prstů se v průběhu let staly docela spolehlivými, ale stále jsou omezeny designem. U konvenčních snímačů otisků prstů musíte snímač najít a poté telefon odemknout. Se skenerem umístěným pod displejem je odemykání zařízení mnohem přirozenější. Tato technologie je stále v plenkách a dosud opravdu nedospěla, ale několik společností, jako je OnePlus, již uvedlo telefony se snímači otisků prstů na displeji.

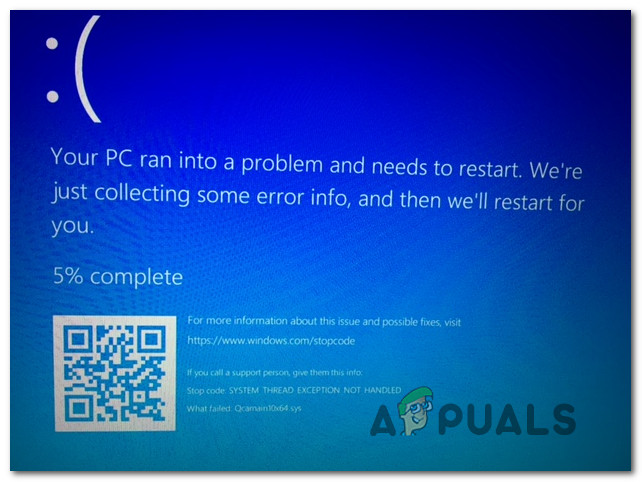

Optické senzory používané ve většině snímačů otisků prstů In-Display dnes nejsou příliš přesné a někteří vědci v nich dokonce objevili velkou zranitelnost, která byla nedávno opravena. Zranitelnost objevená uživatelem Laboratoř Xuanwu společnosti Tencent dal útočníkům volný průchod, což jim umožnilo úplně obejít zamykací obrazovku.

Yang Yu , výzkumný pracovník ze stejného týmu uvedl, že se jedná o přetrvávající problém přítomný v každém modulu skeneru otisků prstů v displeji, který testovali, a dodal, že tato chyba zabezpečení je chybou designu snímačů otisků prstů v displeji.

Threatpost uvádí, že společnost Huawei tuto chybu zabezpečení opravila v září spolu s dalšími výrobci.

Jak funguje The Exploit?

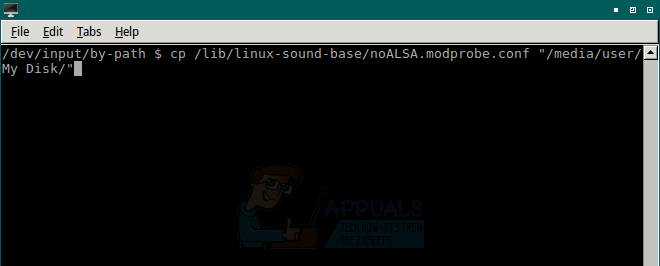

Mnoho snímačů otisků prstů na displeji používá optické snímače. Tyto senzory obvykle k rozlišení dat pořizují snímky s nízkým rozlišením. Kdykoli na skener umístíte prst, podsvícení displeje tuto oblast rozsvítí a optický snímač sleduje otisky prstů.

Dotknutí se konkrétního místa na displeji rozhodně zanechá otisky prstů, takže vědci zjistili, že uvedení senzoru na displeji neprůhledný reflexní materiál odemklo dané zařízení. Tento reflexní materiál při kontaktu se skenerem odrážel zpět do něj spoustu světla. To podvádí optický skener, který odemkne telefon, přičemž zbytky otisků prstů jsou skutečným otiskem prstu.

Normální snímače otisků prstů založené na kapacitních senzorech nejsou zranitelné. Je pravda, že optické i kapacitní senzory jsou založeny na generování obrazu, ale jejich metody se liší. Kapacitní skenery ve skutečnosti používají místo světla elektrický proud.

Oprava problému

Vědci při rozhovoru Threatpost uvedli, že tuto chybu zabezpečení objevili v únoru, a okamžitě o tom informovali výrobce. Od té doby výrobci telefonů vylepšili svůj identifikační algoritmus, aby opravili zneužití.

Pro průměrné uživatele by to neměl být problém, protože exploit není vzdálený. Útočníci by potřebovali přístup k vašemu telefonu, ale toto zneužití se může týkat lidí s citlivými daty.

Značky Android Skener otisků prstů na displeji Bezpečnostní

![[OPRAVENO] Instalaci jsme nemohli dokončit, protože v systému Windows 10 se vypínala aktualizace](https://jf-balio.pt/img/how-tos/16/we-could-not-complete-install-because-an-update-was-shutting-down-windows-10.png)