UFW ve skutečnosti znamená nekomplikovaný firewall a ne firewall Ubuntu, jak věří mnoho lidí. Tento název odráží skutečnost, že jeho konfigurace je překvapivě snadná. Většině uživatelů stačí nastavit doslova tři možnosti, než budou relativně bezpečné. Ti, kteří chtějí nastavit některé pokročilé možnosti konfigurace, nebudou muset dělat nic jiného než úpravy textového souboru. Zatímco vývojáři projektů Ubuntu původně navrhli tento konkrétní software brány firewall, ufw je také k dispozici v mnoha jiných distribucích. Uživatelé systémů Debian, Arch, Linux Mint, Lubuntu a Xubuntu ji již pravděpodobně mají nainstalovanou.

Problém je v tom, že jej má zapnuto poměrně málo uživatelů. Zatímco uživatelé již nemusí přímo pracovat s iptables, Ubuntu vynucuje ufw jako výchozí stav vypnuto. Mnoho implementací Debianu nemá ve výchozím nastavení ani nainstalované balíčky. Dobrou zprávou je, že každý, kdo má sebemenší zkušenosti s terminálem, může svůj systém ztvrdnout.

Metoda 1: Zapnutí UFW z příkazového řádku

Předtím, než se pokusíte nainstalovat samostatně, předpokládejme, že máte nainstalovaný balíček ufw. Spusťte tyto příkazy před čímkoli jiným. Pokud se v polovině vyskytnou nějaké chyby, můžete se kdykoli bez problémů vrátit zpět a nainstalovat balíčky ufw později.

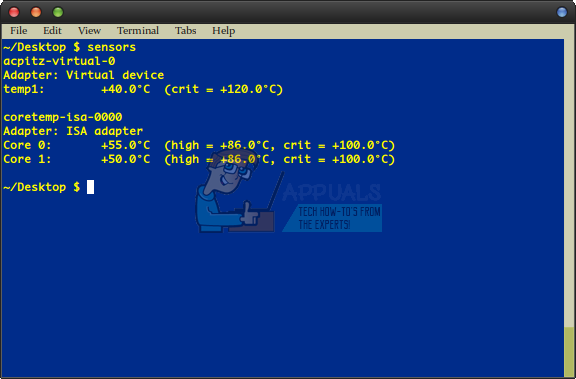

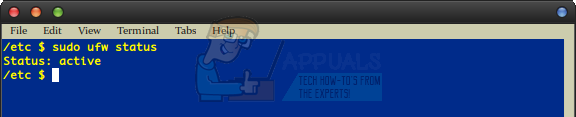

Pokud pracujete ze standardního uživatelského účtu, spusťte jej sudo ufw povolit a pokud budete vyzváni, zadejte heslo správce. Mělo by vám být řečeno, že ufw je povoleno a bude se spouštět automaticky při spuštění. Běh sudo ufw status pro jistotu. Měli byste dostat jeden řádek výstupu, který bude číst „Status: active“ a po něm nic.

Na druhou stranu vám mohlo být řečeno, že ufw není nainstalován. Uživatelé distribucí založených na apt, jako je Debian, by měli běžet sudo apt-get install ufw . Možná budete chtít běžet sudo apt-get aktualizace a pak sudo apt-get upgrade abyste se při instalaci ujistili, že jsou vaše ostatní balíčky v pořádku. Uživatelé Arch Linuxu budou muset běžet sudo pacman - Syu pokud chtějí dostat své balíčky do pořádku a pak sudo pacman -S ufw nainstalovat ufw, ale všichni uživatelé poté budou moci pokračovat jako obvykle. Postupujte podle výše uvedených kroků a ujistěte se, že běží sudo ufw povolit vrací výše uvedené „ Stav: aktivní “Řádek.

Metoda 2: Odeslání UFW základní sady pravidel

Nástroje brány firewall používají sadu pravidel ke kontrole, zda přijmout paket odeslaný do vašeho počítače přes síť. Tyto dva příkazy budete téměř jistě chtít spustit další:

sudo ufw default povolit odchozí

sudo ufw default odepřít příchozí

Tím je zajištěno, že ufw vám vždy umožňuje odesílat odchozí provoz na síťový adaptér, což je důležité, pokud provádíte jakoukoli práci online. Přirozeně byste neměli považovat žádný odchozí požadavek za nebezpečný. Tím také zakážete příchozí žádosti o ublížení, což je správné nastavení pro téměř všechny domácí a podnikové uživatele. Ani většina hráčů, kteří hrají intenzivní online tituly FPS, by neměla potřebovat nic víc. Většina lidí se zde může zastavit, pokud stav sudo ufw stále vrátí povolenou zprávu i po restartu počítače. V procesu konfigurace není nic jiného. Uživatelé s jakýmkoli druhem ssh nebo pokročilými síťovými cíli musí jít dál.

Metoda 3: Pokročilé možnosti konfigurace UFW

Většina uživatelů nebude muset číst dále, ale pro některá mohou být tato pravidla užitečná. Například pokud potřebujete povolit připojení tcp na společném portu 80, můžete spustit:

sudo ufw povolit 80 / tcp

Můžete také použít sudo ufw povolit z ###. ##. ##. ## / ## se skutečnou IP adresou a skutečným číslem podsítě za lomítkem. Mějte na paměti, že 80 je platné číslo pro toto použití, pokud potřebujete provádět síťové připojení. Pomocí něčeho podobného sudo ufw povolit http / tcp je také platný a může být potřebný v situaci na serveru, ale to opravdu začíná otevírat plechovku červů, pokud to umožňuje různé typy připojení.

Jedno z nejpopulárnějších nastavení je sudo ufw povolit 22 , který otevírá port pro připojení ssh. Někteří uživatelé to místo toho frázují jako sudo ufw povolit ssh , který funguje stejně dobře. Zatímco někteří průvodci vás mohou instruovat, abyste přidali oba řádky, je to ve většině případů zbytečné a může to nakonec jen přispět k zbytečnému množství režijních nákladů.

Chcete-li v budoucnu odstranit jedno ze svých pravidel, můžete jednoduše spustit sudo ufw delete následovaný názvem pravidla. Například, sudo ufw smazat povolit 80 / tcp vypne jeden z výše uvedených příkladů.

Teď, když běžíš sudo ufw stav podrobný pokud jste vytvořili další pravidla, může se zobrazit mnohem úplnější tabulka. Pokud byste někdy chtěli firewall deaktivovat, můžete spustit sudo ufw disable, ale existuje jen velmi málo situací, kdy byste to museli udělat.

Pokud tímto způsobem používáte ufw k ochraně serveru, můžete občas zjistit chyby vypršení časového limitu brány 504. V takovém případě může pomoci změnit pořadí několika pravidel. Před odepřením pravidel je třeba zadat pravidla pro povolení, protože ufw při analýze seznamu z bezpečnostních důvodů vždy hledá první shodu. Smazání dvojice pravidel a jejich přidání zpět zadáním sudo ufw výchozí povolit první řádek by měl tento problém vyřešit. Možná budete chtít dodatečně odstranit duplicitní řádky také z důvodů výkonu.

Běh sudo ufw podrobně a dávejte pozor na to, v jakém pořadí jsou vaše řádky DENY IN a ALLOW IN. Pokud máte něco na společném portu jako 80 nebo 22, které čte DENY IN následované Anywhere v grafu před dalšími odkazy na tyto porty, pak byste mohli být pokouší se blokovat připojení dříve, než mají šanci projít. Jejich nové uspořádání problém vyřeší. Uvedení těchto příkazů na první místo do správného pořadí pomůže předcházet problémům později.

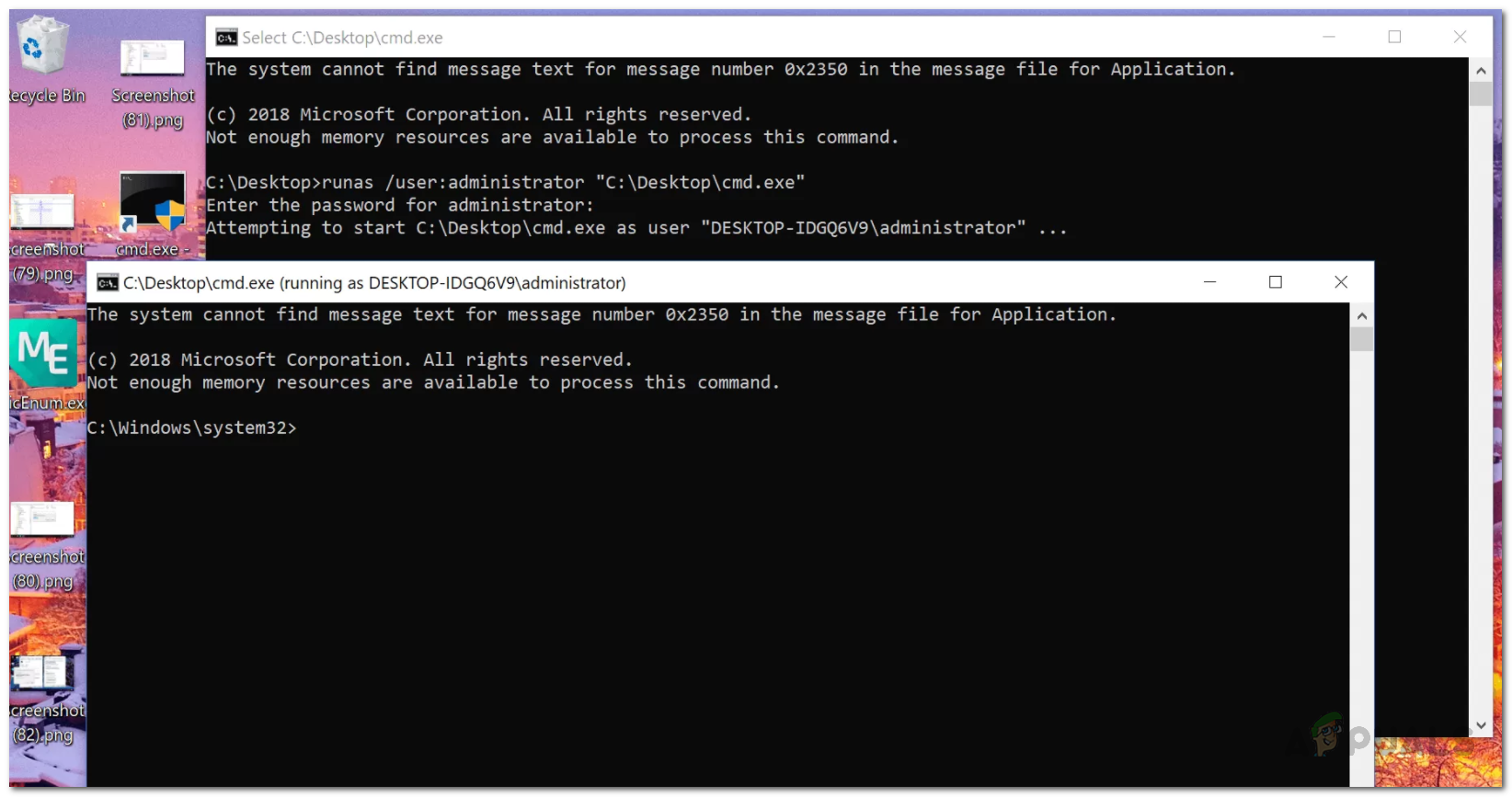

Uživatelé se zvýšenou kořenovou výzvou ve skutečnosti nebudou muset před každým příkazem používat sudo. Pokud se vám v této oblasti zobrazuje nějaká chyba, může to být váš problém. Na konci výzvy zkontrolujte, zda máte před kurzorem znak # nebo $. Uživatelé tcsh, kteří mají na výzvu pouze%, by měli spustit whoami, aby zjistili, jakého uživatele provozují.

Běžní uživatelé, kteří běží sudo ufw stav podrobný pravděpodobně obdrží po jejich výzvě poměrně malou zpětnou vazbu. Pravděpodobně jednoduše uvidíte stejnou linii, jakou jste měli dříve.

Je to proto, že tito uživatelé jednoduše pracují s velmi malým počtem pravidel. V souvislosti s těmito pravidly však může být důležité slovo opatrnosti. Zatímco ufw default příkaz navíc umožňuje použít parametr reject, můžete se velmi snadno uzamknout ze své vlastní struktury soukromého serveru nebo dělat nějaké další podivné věci. Pokud potřebujete mít sudo ufw povolit ssh nebo jiné podobné řádky ve vaší sadě pravidel, toto musí přijít, než použijete výchozí pravidla pro odmítnutí nebo odmítnutí.

I když existují některé grafické nástroje, jako je Gufw a kmyfirewall založený na Qt, je snadné konfigurovat ufw z příkazového řádku, abyste je ve skutečnosti nepotřebovali. Pokud potřebujete namísto toho přímo upravovat konfigurační soubory, použijte  příkazem přejděte do správného adresáře a poté použijte sudo nanofw upravit. Možná budete chtít nejprve použít více ufw nebo méně ufw k prostému zobrazení textu, než provedete jakékoli změny.

příkazem přejděte do správného adresáře a poté použijte sudo nanofw upravit. Možná budete chtít nejprve použít více ufw nebo méně ufw k prostému zobrazení textu, než provedete jakékoli změny.

Vývojáři si skutečně našli čas a poskytli vhodné komentáře, abyste se při jejich úpravách neztratili, i když byste to možná chtěli odstranit, můžete to odstranit.

5 minut čtení