Hackeři údajný popis

Ransomware, malware a další tvůrci virů, stejně jako kyberzločinci sponzorovaní státem, stále více projevují vysokou míru zaměření na velké společnosti a podniky, zejména v technologickém průmyslu. Zcela nedávno se tyto trvalé skupiny hrozeb staly vysoce selektivními ohledně svých cílů namísto nasazování rozsáhlých útoků. Zdá se, že vývojáři softwaru, programátoři a další zaměstnanci na vyšší úrovni v technologickém průmyslu jsou nyní hlavními cíli hackerů provádějících kybernetické útoky.

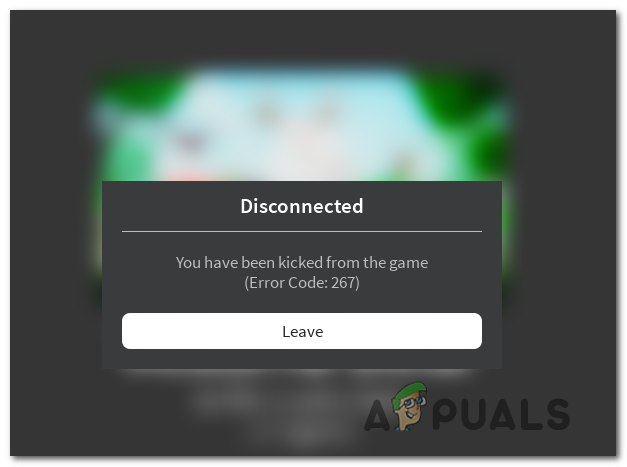

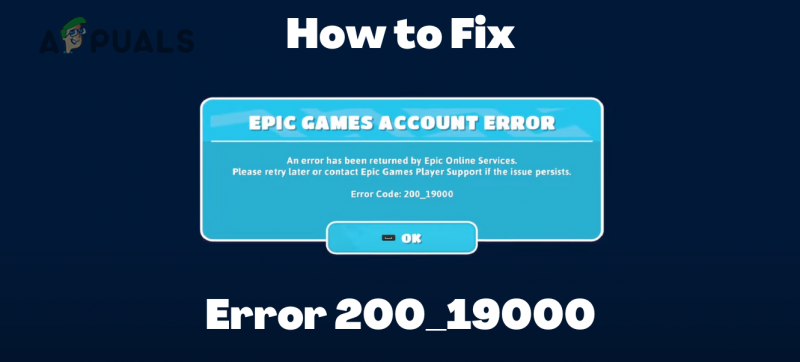

Nedávno jsme informovali o tom, jak jsou státem sponzorované hackerské skupiny nasazené k provádění počítačové špionáže u velkých zahraničních společností provádění kybernetických útoků na herní průmysl . Jejich taktika spočívala v proniknutí na konec vývoje procesu vytváření hry a poté k provádění dalších útoků používala nelegitimně získané licence a certifikáty. Podle stejné metodiky se zdá, že tito kyberzločinci hledají vývojáře softwaru a autory kódů. Získáním přístupu k účtům, přihlašovacím údajům a dalším přihlašovacím údajům, které jim udělují privilegovaný přístup, mohou hackeři provádět několik útoků a provádět také kybernetickou špionáž.

Bulletin Threat Intelligence Glasswall odhaluje, že vývojáři softwaru jsou trvale pronásledováni:

Právě propuštěn Srpen 2019 Bulletin ohrožení společnost Glasswall, společnost zabývající se kybernetickou bezpečností, odhaluje průmyslová odvětví, která zůstávají v hledáčku kybernetických zločinců. Zpráva se primárně zaměřuje na phishingové útoky a naznačuje, že technologický průmysl zůstává i nadále nejvíce napadaným segmentem. Podle zprávy je přibližně polovina všech škodlivých phishingových kampaní zaměřena na technologický průmysl.

Většinou, počítačoví zločinci zaměření na technologický průmysl chtějí duševní vlastnictví a další data citlivá na podnikání. Zločinci buď hodlají předat data svým manipulátorům, nebo je prodat za účelem zisku na Dark Web. Vyskytly se případy velkých hromádek finančně odměňující informace, které byly vloženy do nelegálních aukcí . Skupiny perzistentních hrozeb sponzorované státem se pokoušejí ukrást data, která by mohla jejich zemím pomoci vybudovat levnější nebo srovnávací verze produktů, které zahraniční společnosti pečlivě vyvinuly díky velkému výzkumu a vývoji.

Je třeba poznamenat, že vývojáři softwaru a další hlavní členové vývojového týmu se zdají být na seznamu prioritních hackerů. K nalákání vývojářů je nasazeno několik phishingových útoků, které se spoléhají na sociální inženýrství. Jakmile jsou jejich totožnost a identifikační údaje nelegálně získány, počítačoví zločinci se poté pokusí proniknout do sítě a získat přístup k citlivým informacím.

Jak jsou vývojáři a kodéři softwaru napadeni v technickém světě?

Softwaroví vývojáři v technologickém průmyslu jsou jedny z nejcennějších aktiv. Ještě důležitější je, že často mají přístup k oprávněním správce napříč různými systémy. Jelikož se vývojáři softwaru podílejí na základním vývoji softwarového produktu, musí se pohybovat v interním kyberprostoru technologické společnosti bez omezení. Není třeba dodávat, že útočníci, kterým se také podaří získat přístup k přihlašovacím údajům těchto vývojářů, se mohou pohybovat bočně po sítích a získat přístup ke svému cíli, poznamenal Lewis Henderson, viceprezident společnosti Glasswall,

' Jako útočník, pokud můžete přistát na počítači správce, má privilegovaný přístup a o to útočníkům jde. Softwaroví vývojáři mají tento privilegovaný přístup k IP a to je dělá zajímavými. '

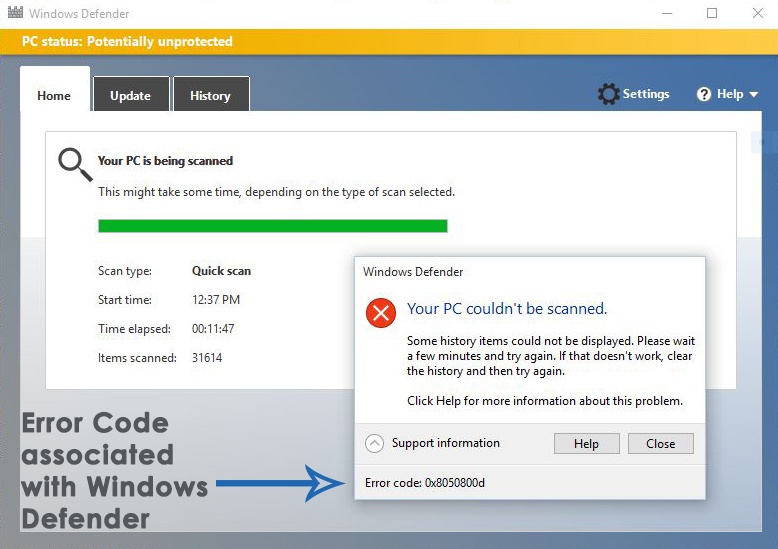

Mohlo by se zdát divné, že softwaroví inženýři by se stali oběťmi phishingových útoků, protože jsou jádrem technologického světa a dalo by se předpokládat, že jsou při takových pokusech docela dobře známí. Právě tam však počítačoví zločinci začínají být kreativní a konkrétní. Místo nasazení velkého útoku, který by mohl být zastaven antivirovým softwarem , tito zločinci rozesílají pečlivě vytvořené e-maily a používají další metody, které byly pečlivě vytvořeny, aby se zabránilo podezření. ' Zločinci nedělají velké globální kampaně; dělají hodně výzkumu. A když se podíváme na analýzu útoku v procesu, mnoho výchozích bodů je shromažďování zpravodajských informací , “Poznamenal Henderson.

Kyberzločinci, kteří se zaměřují na vývojáře softwaru, stále častěji navštěvují profily, které tito jednotlivci vytvářejí na profesionálních sociálních sítích, jako je LinkedIn. Poté se tito hackeři vydávají za náboráře a rozesílají speciálně vytvořené zprávy, aby zacílili na jednu osobu v organizaci, ke které chtějí získat přístup. Útočníci provádějí kontroly pozadí, aby určili dovednosti svých cílů. Jednoduše řečeno, útočníci běžně využívají informace o konkrétních dovednostech a zájmech své budoucí oběti a vytvářejí vysoce přizpůsobený phishingový e-mail a další komunikaci, poznamenal Henderson,

' Může to být nabídka práce ve formátu PDF s tím, že vědí, že jste v oboru a jsou to vaše dovednosti, protože vás vyhledali na LinkedIn. Snaží se nalákat lidi prostřednictvím sociálního inženýrství a phishingu v docela smrtící kombinaci. '

Cílená oběť musí otevřít zkažený soubor PDF načtený se škodlivým kódem. Takových úspěšných bylo několik infiltrace způsobené otevřením takových e-mailů a souborů. Správci se neustále snaží vzdělávat zaměstnance o bezpečnostní protokoly otevírání takových podezřelých souborů a předložit to samé k analýze.

Značky Bezpečnostní