Alphr

Zdá se, že digitální zločinci, kteří používají část malwaru založeného na macOS s názvem OSX. Dummy, se zaměřují na skupinu investorů v oblasti kryptoměn, kteří používají Discord, i na ty, kteří používají Slack. OSX.Dummy není nijak zvlášť sofistikovaný software, ale zdá se, že umožňuje provádění libovolného kódu na strojích, do kterých se může vložit.

Bezpečnostní experti Unixu poprvé našli důkaz o malwaru před několika dny. Špičkový výzkumník Remco Verhoef v pátek informoval o svých zjištěních na blogu SANS ‘InfoSec a jeho příspěvek naznačil, že během minulého týdne došlo k řadě útoků na macOS.

Chatové skupiny na Slacku a Discordu hlásily lidi, kteří se vydávají za správce systému a oblíbené osobnosti pro rychlé zasílání zpráv. Jednotlivci, za které se vydávají, jsou známí tím, že rozdávají užitečné aplikace založené na kryptoměně, což jim usnadňuje přimět legitimní uživatele k instalaci škodlivého kódu.

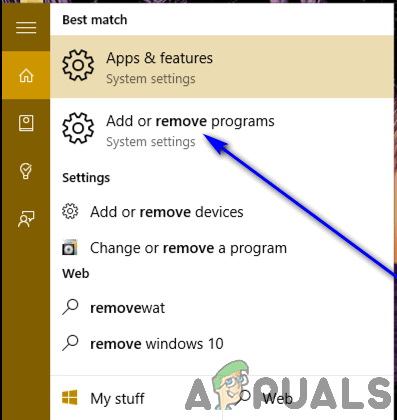

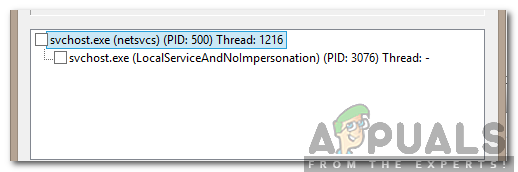

Pravidelní uživatelé jsou pak crackery lákáni ke spuštění velmi malého skriptu, který stáhne mnohem větší 34megabajtový soubor. Tento soubor, který se stáhne pomocí aplikace curl CLI, obsahuje software OSX.Dummy. Jelikož oprávnění Unixu mohou do určité míry mařit crackery, zajistili uložení nového souboru do dočasného adresáře.

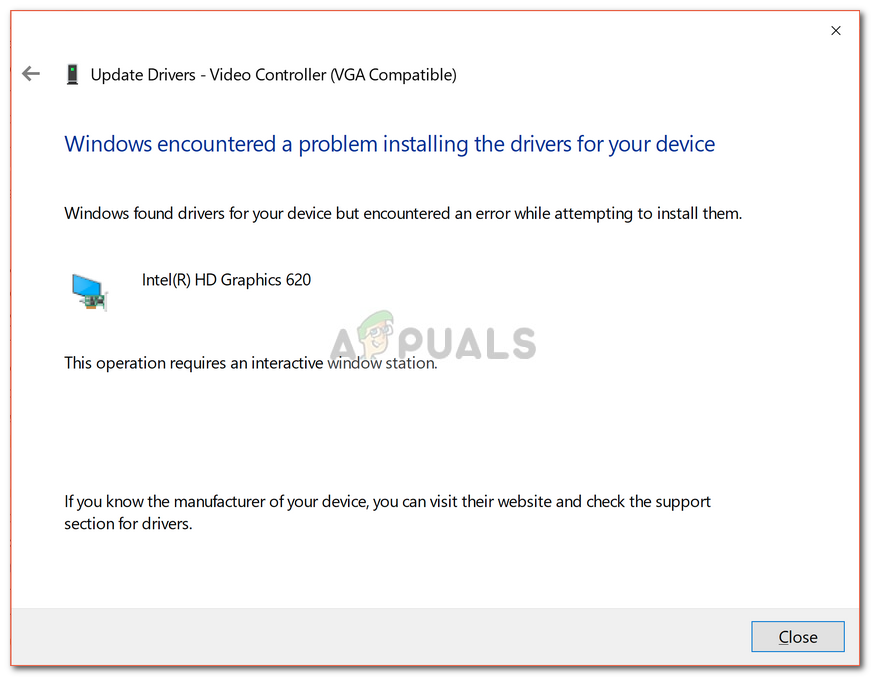

Jelikož se zdá, že jde o běžný binární soubor mach064, může se v systému macOS do určité míry spustit normálně. Zdá se, že weby pro skenování online sociálního malwaru to zatím nepřipojují jako hrozbu, což může nechtěně pomoci crackerům přimět běžné uživatele, aby si mysleli, že je to bezpečné.

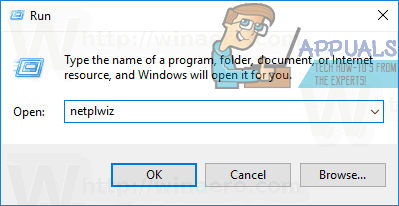

Za normálních okolností by nepodepsaný binární soubor, jako je ten, který obsahuje OSX.Dummy, nebyl schopen spustit. Bezpečnostní podprogramy macOS Gatekeepr však nekontrolují soubory, které se stahují, a poté se spouští výhradně prostřednictvím terminálu. Protože vektor útoku zahrnuje ruční použití příkazového řádku Unix, Macintosh oběti není o nic moudřejší.

Volání do sudo pak vyzve uživatele k zadání hesla pro správu, stejně jako v systémech GNU / Linux. Ve výsledku může binární soubor získat plný přístup k podkladovému systému souborů uživatele.

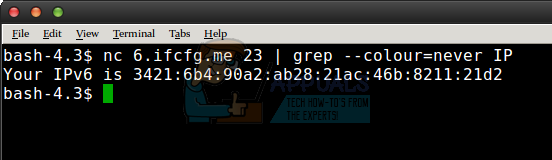

Malware se poté připojí k serveru C2, čímž potenciálně získá cracker kontrolu nad hostitelským počítačem. OSX.Dummy také uloží heslo oběti ještě jednou do dočasného adresáře pro budoucí použití.

Značky Zabezpečení Apple Operační Systém Mac