Je tu někdo, kdo o tom neslyšel? Porušení Equifax ? Jednalo se o největší narušení dat v roce 2017, kdy došlo k ohrožení 146 milionů uživatelských účtů. A co útok na rok 2018 Aadhar , portál indické vlády pro ukládání informací jeho obyvatel. Systém byl napaden a odhaleno 1,1 miliardy uživatelských dat. A teď jen před několika měsíci Toyota prodejní kancelář v Japonsku byla napadena a byla odhalena uživatelská data pro 3,1 milionu klientů. Je to jen několik hlavních porušení, ke kterým došlo za poslední tři roky. A je to znepokojující, protože se zdá, že se časem zhoršuje. Kyberzločinci jsou stále inteligentnější a přicházejí s novými metodami, jak získat přístup k sítím a přístup k datům uživatelů. Jsme v digitálním věku a data jsou zlatá.

Ještě znepokojivější však je, že některé organizace neřeší problém s takovou vážností, jakou si zaslouží. Je zřejmé, že staré metody nefungují. Máte bránu firewall? Dobré pro tebe. Ale podívejme se, jak vás brána firewall chrání před útoky zasvěcených osob.

Zasvěcené hrozby - nová velká hrozba

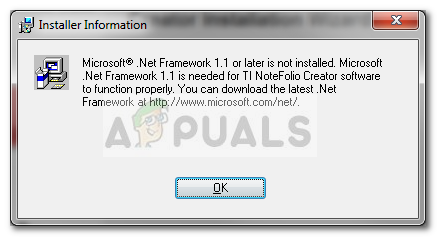

Statistiky kybernetické bezpečnosti

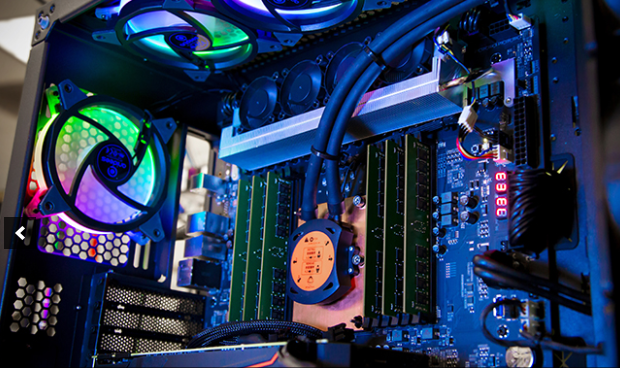

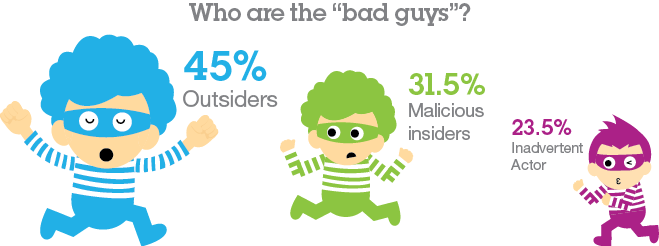

Ve srovnání s loňským rokem se výrazně zvýšil počet útoků pocházejících ze sítě. A skutečnost, že podniky nyní uzavírají smlouvy na práci s outsidery, kteří pracují buď na dálku, nebo z organizace, moc nepomohla. Nemluvě o tom, že zaměstnanci mají nyní povoleno používat osobní počítače pro pracovní úkoly.

Škodliví a zkorumpovaní zaměstnanci představují větší procento útoků zasvěcených osob, ale někdy je to také neúmyslné. Zaměstnanci, partneři nebo externí dodavatelé dělají chyby, díky nimž je vaše síť zranitelná. A jak si dokážete představit, zasvěcené hrozby jsou mnohem nebezpečnější než vnější útoky. Důvodem je to, že je provádí osoba, která je dobře informována o vaší síti. Útočník má pracovní znalosti o vašem síťovém prostředí a zásadách, a proto jsou jeho útoky cílenější, což vede k většímu poškození. Ve většině případů bude zasvěcená hrozba detekována déle než vnější útoky.

Nejhorší na těchto útocích navíc není ani okamžitá ztráta vyplývající z přerušení služeb. Je to poškození reputace vaší značky. Kybernetické útoky a narušení dat často následují poklesy cen akcií a hromadný odchod vašich klientů.

Pokud je tedy jasné, že k zabezpečení vaší sítě budete potřebovat více než bránu firewall, proxy server nebo antivirový software. A právě tato potřeba tvoří základ tohoto příspěvku. Postupujte podle toho a zvýrazňuji 5 nejlepších programů pro sledování hrozeb, abyste zabezpečili celou svou IT infrastrukturu. IT Threat Monitor přidružuje útoky k různým parametrům, jako jsou IP adresy, URL, stejně jako podrobnosti souborů a aplikací. Výsledkem je, že budete mít přístup k dalším informacím o bezpečnostním incidentu, například o tom, kde a jak byl proveden. Ale předtím se podívejme na čtyři další způsoby, jak můžete zlepšit zabezpečení své sítě.

Další způsoby, jak zvýšit zabezpečení IT

Monitorování činnosti databáze

První věc, na kterou útočník zacílí, je databáze, protože právě tam máte všechna firemní data. Dává tedy smysl, že máte vyhrazený monitor databáze. Zaznamená všechny transakce provedené v databázi a pomůže vám odhalit podezřelé aktivity, které mají vlastnosti hrozby.

Analýza toku v síti

Tento koncept zahrnuje analýzu datových paketů odesílaných mezi různými komponenty ve vaší síti. Je to skvělý způsob, jak zajistit, aby ve vaší IT infrastruktuře nebyly nastaveny žádné nepoctivé servery, které by nasávaly informace a posílaly je mimo síť.

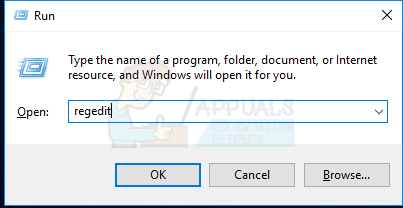

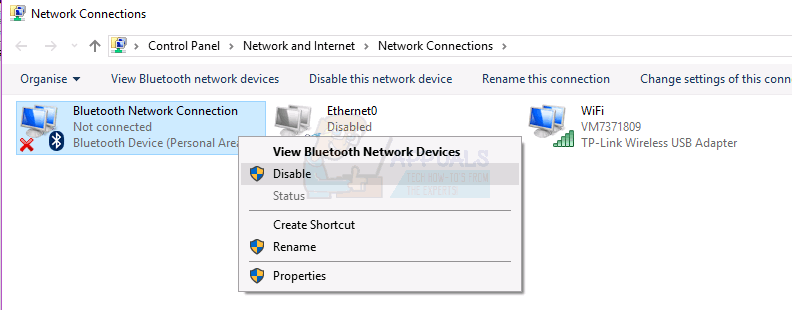

Správa přístupových práv

Každá organizace musí mít jasnou směrnici o tom, kdo může prohlížet a přistupovat k různým systémovým prostředkům. Tímto způsobem můžete omezit přístup k citlivým organizačním údajům pouze na potřebné lidi. Správce přístupových práv vám umožní nejen upravit oprávnění uživatelů ve vaší síti, ale také vám umožní zjistit, kdo, kde a kdy přistupuje k datům.

Přidávání na seznam povolených

Toto je koncept, kdy lze v uzlech ve vaší síti provádět pouze autorizovaný software. Nyní bude zablokován jakýkoli jiný program, který se pokusí získat přístup k vaší síti, a budete o tom okamžitě informováni. Pak je tu ještě jedna nevýhoda této metody. Neexistuje žádný jasný způsob, jak určit, co kvalifikuje software jako bezpečnostní hrozbu, takže budete možná muset trochu tvrdě pracovat s vymýšlením rizikových profilů.

A teď k našemu hlavnímu tématu. 5 nejlepších monitorů síťových hrozeb IT. Omlouvám se, trochu jsem odbočil, ale myslel jsem si, že bychom měli nejprve vybudovat pevný základ. Nástroje, o kterých nyní budu diskutovat, spojí vše dohromady a dokončí pevnost, která obklopuje vaše IT prostředí.

1. Monitorování hrozeb SolarWinds

Vyzkoušet

Vyzkoušet Je to dokonce překvapení? SolarWinds je jedním z těch jmen, o kterých máte vždy jistotu, že vás nezklamou. Pochybuji, že existuje nějaký správce systému, který produkt SolarWinds v určitém okamžiku své kariéry nepoužíval. A pokud jste to neudělali, může to být čas, abyste to změnili. Představuji vám Monitor hrozeb SolarWinds.

Tento nástroj umožňuje sledovat vaši síť a reagovat na bezpečnostní hrozby téměř v reálném čase. A u takového nástroje bohatého na funkce budete ohromeni tím, jak snadné je jeho použití. Dokončení instalace a nastavení bude chvíli trvat a pak jste připraveni zahájit monitorování. Monitorování hrozeb SolarWinds lze použít k ochraně místních zařízení, hostovaných datových center a veřejných cloudových prostředí, jako je Azure nebo AWS. Je ideální pro střední a velké organizace s velkými možnostmi růstu díky své škálovatelnosti. A díky svým schopnostem více nájemců a bílého štítku bude tento monitor hrozeb také vynikající volbou pro poskytovatele spravovaných bezpečnostních služeb.

Monitorování hrozeb SolarWinds

Vzhledem k dynamické povaze kybernetických útoků je zásadní, aby databáze zpravodajských informací o kybernetických hrozbách byla vždy aktuální. Tímto způsobem máte větší šanci na přežití nových forem útoků. Monitorování hrozeb SolarWinds používá k udržování svých databází několik zdrojů, jako jsou databáze reputace IP a reputace domén.

Má také integrovaný nástroj Security Information and Event Manager (SIEM), který přijímá data protokolu z více komponent ve vaší síti a analyzuje data na hrozby. Tento nástroj má při detekci hrozeb přímý přístup, takže nemusíte ztrácet čas prohledáváním protokolů a identifikovat problémy. Dosahuje toho porovnáním protokolů s více zdroji informací o hrozbách, aby našel vzory označující potenciální hrozby.

Monitor hrozeb SolarWinds může uchovávat normalizovaná a nezpracovaná data protokolu po dobu jednoho roku. To bude docela užitečné, když chcete porovnat minulé události se současnými událostmi. Pak jsou chvíle po bezpečnostním incidentu, kdy potřebujete třídit protokoly a identifikovat zranitelná místa ve vaší síti. Tento nástroj vám poskytuje snadný způsob filtrování dat, abyste nemuseli procházet každý jednotlivý protokol.

Varovný systém sledování hrozeb SolarWinds

Další skvělou funkcí je automatická reakce a náprava hrozeb. Kromě toho, že vám ušetří námahu, bude to efektivní také pro ty okamžiky, kdy nejste v pozici, kdy můžete okamžitě reagovat na hrozby. Samozřejmě se očekává, že monitor hrozeb bude mít výstražný systém, ale systém v tomto monitoru hrozeb je pokročilejší, protože kombinuje vícenásobné a vzájemně korelované alarmy s modulem Active Response Engine, který vás upozorní na všechny významné události. Podmínky spouštění lze konfigurovat ručně.

2. Digitální strážce

Vyzkoušet

Vyzkoušet Digital Guardian je komplexní řešení zabezpečení dat, které monitoruje vaši síť od začátku ke konci, aby identifikovalo a zastavilo možné narušení a odfiltrování dat. Umožňuje vám zobrazit všechny transakce provedené na datech, včetně podrobností o uživateli, který k datům přistupuje.

Digital Guardian shromažďuje informace z různých oblastí dat, agenti koncových bodů a další bezpečnostní technologie analyzují data a snaží se vytvořit vzory, které mohou znamenat potenciální hrozby. Poté vás upozorní, abyste mohli provést nezbytná nápravná opatření. Tento nástroj je schopen poskytnout více informací o hrozbách zahrnutím adres IP, adres URL a podrobností souborů a aplikací, což vede k přesnější detekci hrozeb.

Digitální strážce

Tento nástroj sleduje nejen vnější hrozby, ale také vnitřní útoky, které cílí na vaše duševní vlastnictví a citlivá data. Toto je paralelní s různými bezpečnostními předpisy, takže ve výchozím nastavení pomáhá Digital Guardian prokázat dodržování předpisů.

Tento monitor hrozeb je jedinou platformou, která nabízí prevenci ztráty dat (DLP) spolu s detekcí a reakcí koncových bodů (EDR). Funguje to tak, že agent koncového bodu zaznamenává všechny systémové, uživatelské a datové události v síti i mimo ni. Poté je nakonfigurován tak, aby blokoval veškerou podezřelou aktivitu, než ztratíte data. Takže i když prolomíte systém, máte jistotu, že se data nedostanou ven.

Digital Guardian je implementován v cloudu, což znamená, že je vyčerpáno méně systémových prostředků. Síťové senzory a agenti koncových bodů přenášejí data do pracovního prostoru schváleného analytikem zabezpečení, doplněného o cloudové monitory analytiky a Reportingu, které pomáhají omezit falešné poplachy a filtrují četné anomálie a určují, které vyžadují vaši pozornost.

3. Monitor zabezpečení sítě Zeek

Vyzkoušet

Vyzkoušet Zeek je open-source monitorovací nástroj, který byl dříve známý jako Bro Network Monitor. Nástroj shromažďuje data ze složitých sítí s vysokou propustností a používá je jako bezpečnostní zpravodajství.

Zeek je také vlastní programovací jazyk a můžete jej použít k vytváření vlastních skriptů, které vám umožní shromažďovat vlastní síťová data nebo automatizovat monitorování a identifikaci hrozeb. Některé vlastní role, které můžete provádět, zahrnují identifikaci neshodných certifikátů SSL nebo použití podezřelého softwaru.

Nevýhodou je, že Zeek vám nedává přístup k datům z vašich koncových bodů sítě. K tomu budete potřebovat integraci s nástrojem SIEM. Ale to je také dobrá věc, protože v některých případech může být obrovské množství dat shromážděných SIEMS ohromující, což vede k mnoha falešným výstrahám. Místo toho Zeek používá síťová data, která jsou spolehlivějším zdrojem pravdy.

Monitor zabezpečení sítě Zeek

Spíše než se spoléhat pouze na síťová data NetFlow nebo PCAP, se Zeek zaměřuje na bohatá, organizovaná a snadno prohledatelná data, která poskytují skutečný přehled o zabezpečení vaší sítě. Extrahuje více než 400 polí dat z vaší sítě a analyzuje je a vytváří data, která lze použít.

Schopnost přiřadit jedinečná ID připojení je užitečná funkce, která vám pomůže zobrazit veškerou aktivitu protokolu pro jedno připojení TCP. Data z různých souborů protokolu jsou také časově označena a synchronizována. Proto v závislosti na době, kdy obdržíte upozornění na hrozbu, můžete přibližně ve stejnou dobu zkontrolovat datové protokoly a rychle určit zdroj problému.

Ale stejně jako u veškerého softwaru s otevřeným zdrojovým kódem je největší výzvou používání softwaru s otevřeným zdrojovým kódem jeho nastavení. Zpracujete všechny konfigurace včetně integrace Zeek s ostatními bezpečnostními programy ve vaší síti. A mnozí to obvykle považují za příliš mnoho práce.

4. Monitor zabezpečení sítě Oxen

Vyzkoušet

Vyzkoušet Oxen je další software, který doporučuji pro monitorování vaší sítě kvůli bezpečnostním hrozbám, zranitelnostem a podezřelým aktivitám. A hlavním důvodem je to, že nepřetržitě provádí automatizovanou analýzu potenciálních hrozeb v reálném čase. To znamená, že kdykoli dojde k kritickému bezpečnostnímu incidentu, budete mít dostatek času na jeho řešení, než dojde k jeho eskalaci. Znamená to také, že to bude vynikající nástroj pro detekci a zvládnutí hrozeb nulového dne.

Monitor zabezpečení sítě Oxen

Tento nástroj také pomáhá při dodržování předpisů vytvářením zpráv o bezpečnostní pozici sítě, narušení dat a zranitelnosti.

Věděli jste, že každý den existuje nová bezpečnostní hrozba, o které nikdy nebudete vědět? Váš monitor hrozeb jej neutralizuje a pokračuje jako obvykle. Voly jsou ale trochu jiné. Zachycuje tyto hrozby a dává vám vědět, že existují, abyste mohli utáhnout svá bezpečnostní lana.

5. Cyberprint's Argos Threat Intelligence

Vyzkoušet

Vyzkoušet Dalším skvělým nástrojem k posílení vaší perimetrické bezpečnostní technologie je Argos Threat Intelligence. Spojuje vaše odborné znalosti s jejich technologií a umožňuje vám shromažďovat konkrétní a použitelné informace. Tato data zabezpečení vám pomohou identifikovat v reálném čase incidenty cílených útoků, úniku dat a odcizených identit, které mohou ohrozit vaši organizaci.

Argos Threat Intelligence

Argos identifikuje aktéry hrozeb, kteří se na vás zaměřují v reálném čase, a poskytuje o nich relevantní data. Má silnou databázi asi 10 000 aktérů hrozeb, se kterými může pracovat. Ke shromažďování běžně cílených dat navíc využívá stovky zdrojů, včetně IRC, Darkweb, sociálních médií a fór.